CIEM

Gerenciamento de direitos de infraestrutura de nuvem

A Wiz analisa os direitos de infrasestrutura em nuvem e gera automaticamente políticas de privilégios restritos, ajudando seu time a visualizar, detectar, priorizar e corrigir riscos de identidade (IAM).

Assuma o controle dos seus direitos na nuvem

O Wiz analisa os direitos na nuvem e as permissões efetivas para ajudar as equipes a entender o risco e a exposição relacionados à identidade. O Wiz verifica e detecta segredos expostos e caminhos de movimento lateral que podem comprometer ativos confidenciais e automaticamente gera sugestões de correção e políticas de privilégios mínimos.

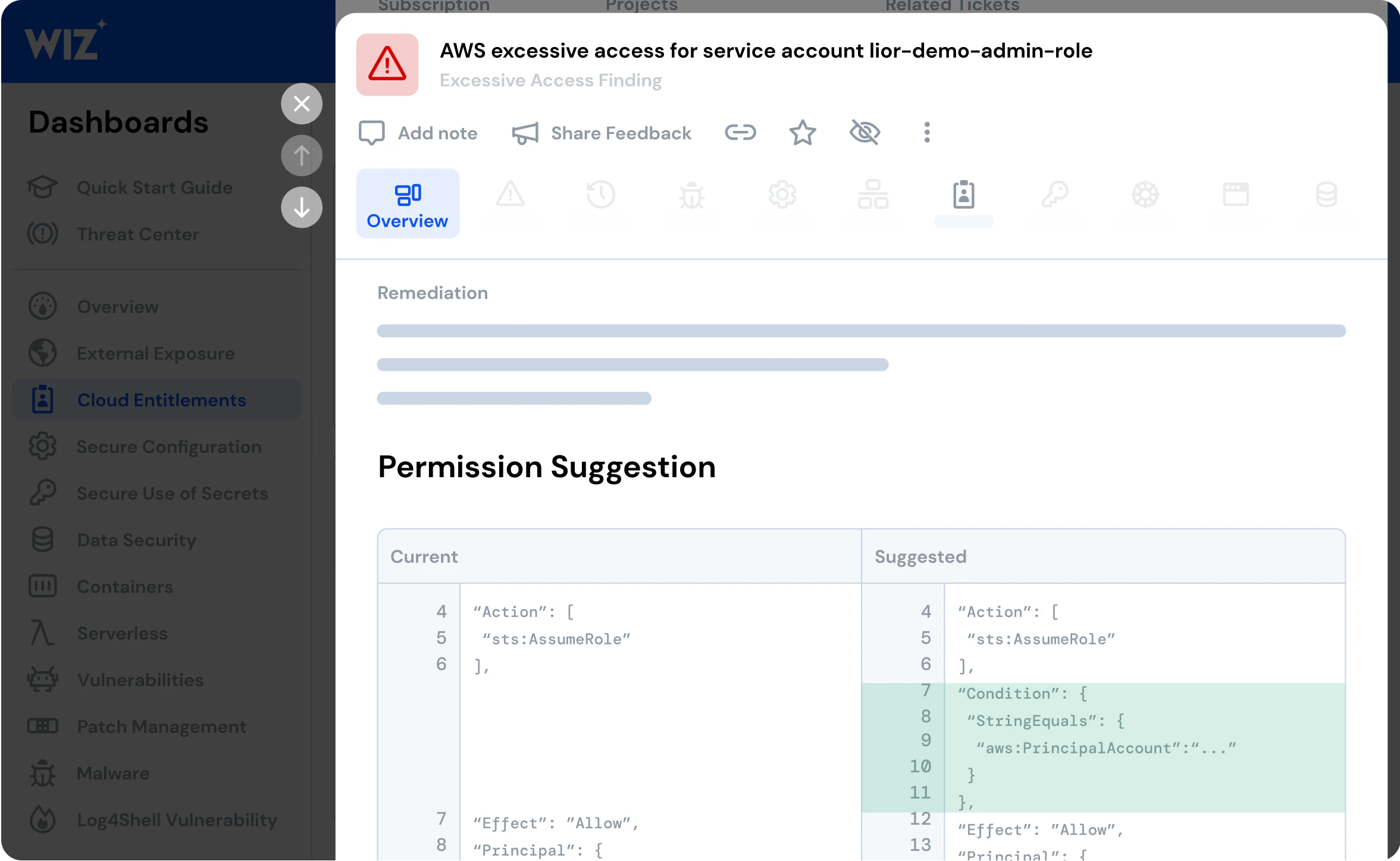

Permissões do tamanho certo

Monitore identidades humanas e de serviço e utilize as sugestões guiadas de privilégio mínimo geradas automaticamente para dimensionar corretamente o acesso e os direitos em seu ambiente.

Analise permissões efetivas

O Wiz cria um mapa de acesso efetivo entre todas as entidades e recursos, levando em conta controles avançados de mitigação nativos da nuvem, incluindo limites, ACLs e SCPs.

Segredos expostos e movimento lateral

Detecção sem agentes e sem atrito de segredos ou credenciais vazadas que invasores podem usar em tentativas de acessar ativos confidenciais ou assumir o controle de contas.

Aplique privilégio mínimo em suas nuvens

Vá além do CIEM

Conecte-se em minutos e sem agentes

Segurança total para AWS, Azure, GCP, OCI, Alibaba Cloud, VMware vSphere, Kubernetes e Red Hat Openshift. Conheça o seu novo parceiro na nuvem.

Marque uma demonstração personalizada

Pronto para ver a Wiz em ação?

"A melhor experiência do usuário que eu já vi, fornece visibilidade total para cargas de trabalho na nuvem."

"A Wiz fornece um único painel de vidro para ver o que está acontecendo em nossos ambientes de nuvem."

"Sabemos que se a Wiz identifica algo como crítico, na verdade é."