Escaneamento de IaC

Segurança projetada para equipes de Dev e DevOps

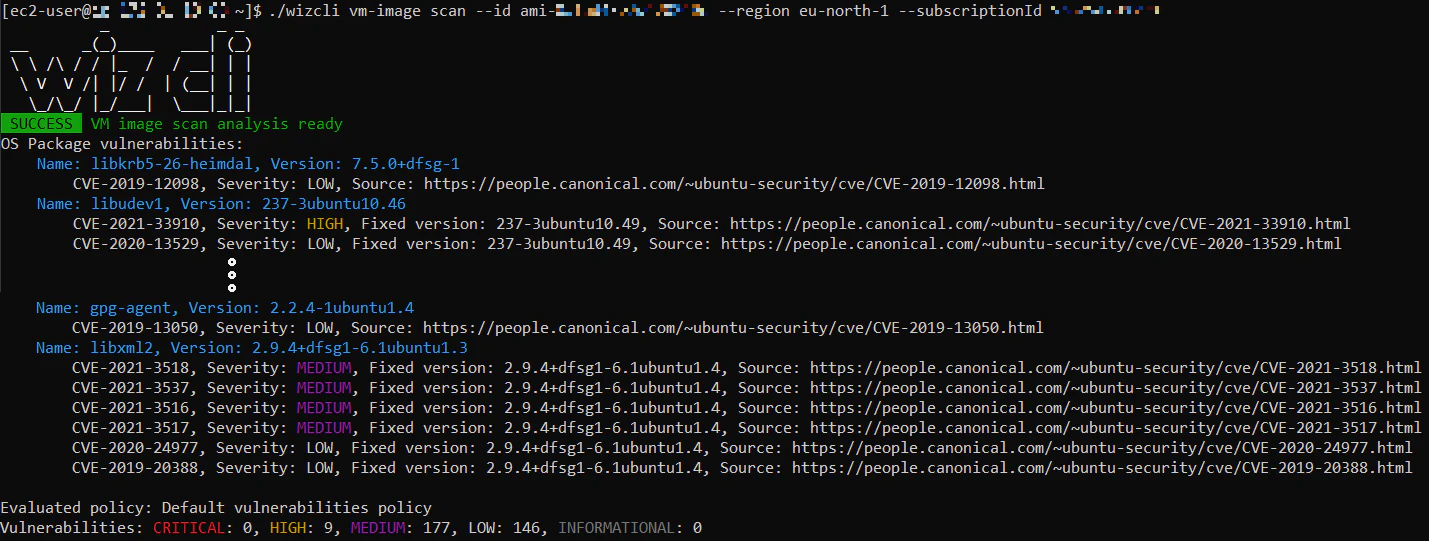

Integre Wiz em seus processos de desenvolvimento para detectar vulnerabilidades, segredos e configurações incorretas em arquivos de IaC, imagens de container e imagens de VMs.

Método Wiz

Segurança centrada no desenvolvedor do código à nuvem

Wiz é a plataforma unificada de segurança em nuvem para construir, implantar e gerenciar sua infraestrutura como código. Obtenha dicas de segurança imediatas para desenvolvedores e execução de políticas para equipes de segurança. Uma plataforma, zero silos.

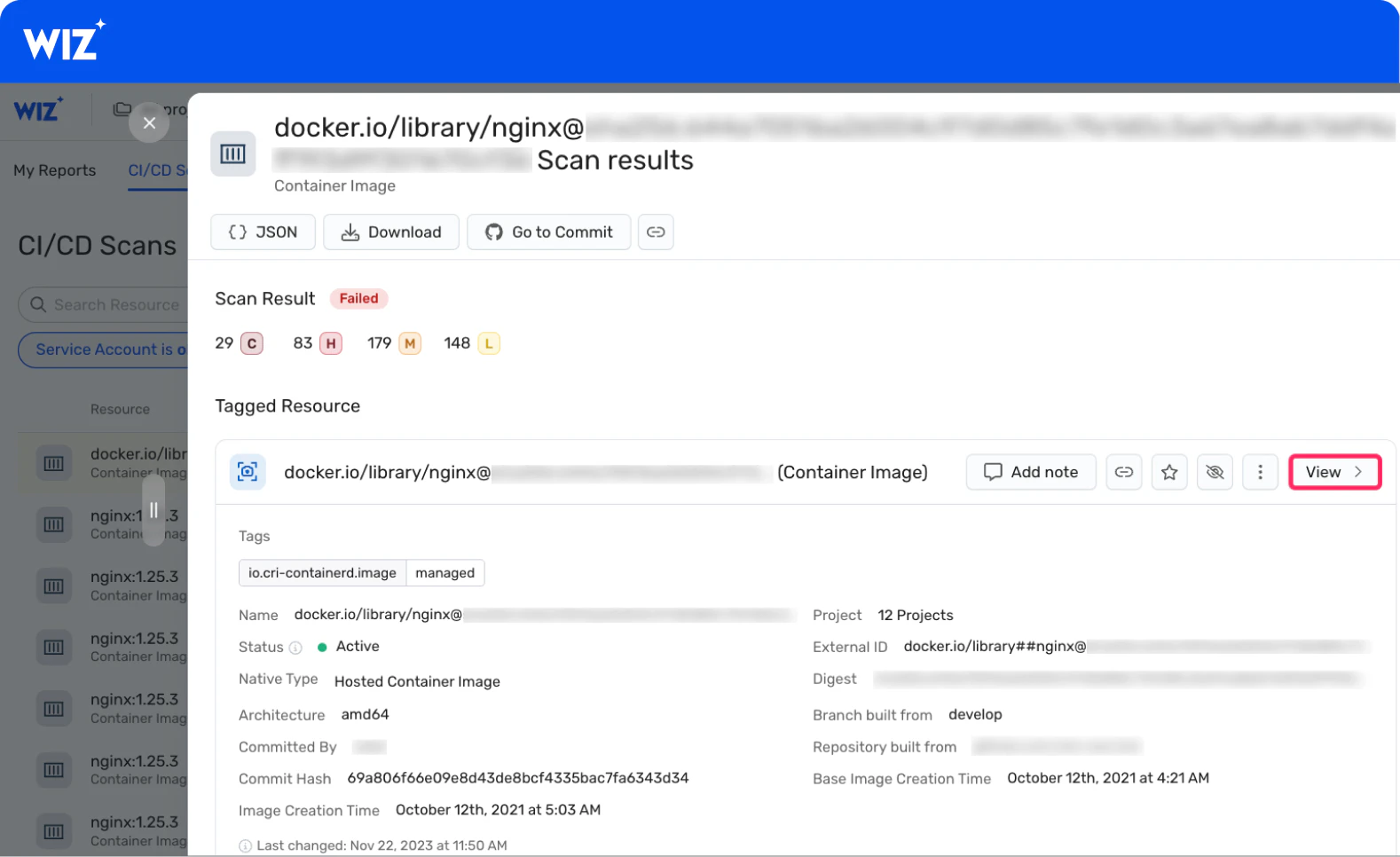

Seguro desde o início

Envie aplicações mais rapidamente, capacitando seus desenvolvedores a corrigir proativamente vulnerabilidades, configurações incorretas e segredos expostos antes da implantação.

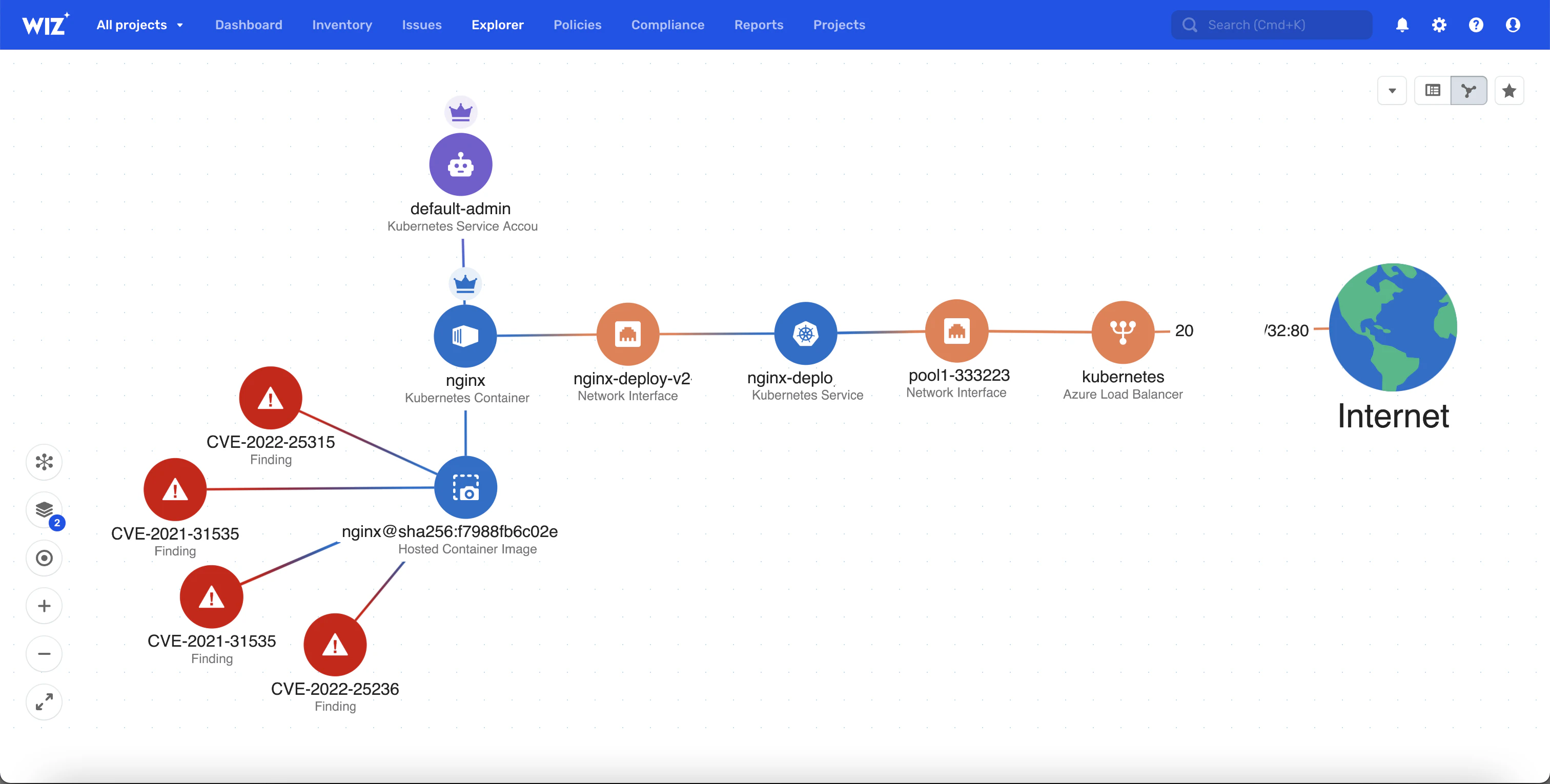

Aprenda com o tempo de execução, aplique no código

Analise seu ambiente na nuvem para detectar os riscos mais críticos. Colabore com seus desenvolvedores para corrigir problemas e priorizar a aplicação da política em desenvolvimento.

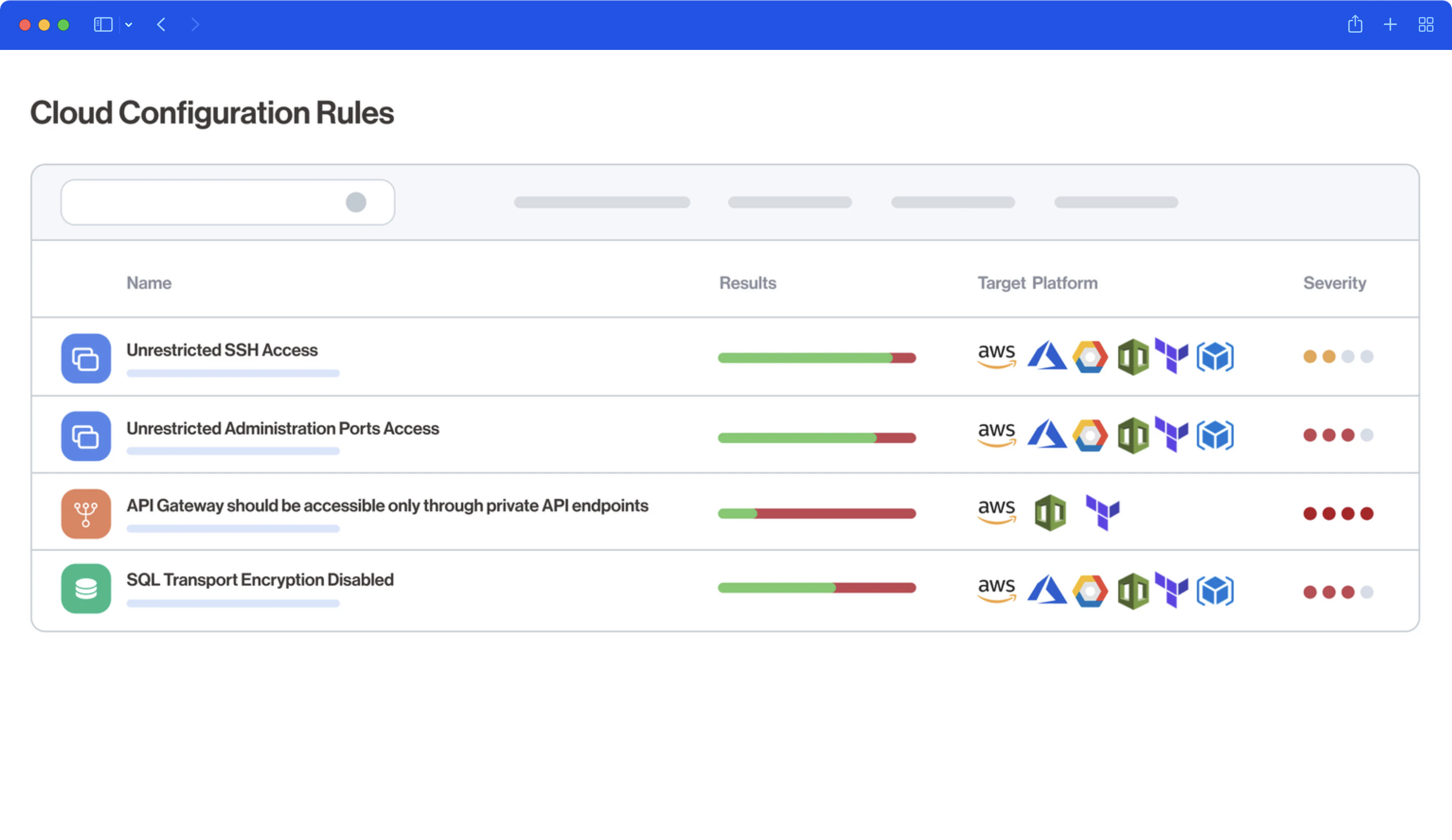

Política unificada do código à nuvem

Aumente a segurança com uma única política de segurança ao longo do ciclo de vida do software. Use os 100 sistemas integrados de políticas e frameworks ou crie políticas personalizadas.

Lifecycle Segurança Completa do Container

Regras de configuração de nuvem

Relatórios de nível empresarial

Integrações para cada fluxo de trabalho do desenvolvedor

Marque uma demonstração personalizada

Pronto para ver a Wiz em ação?

"A melhor experiência do usuário que eu já vi, fornece visibilidade total para cargas de trabalho na nuvem."

"A Wiz fornece um único painel de vidro para ver o que está acontecendo em nossos ambientes de nuvem."

"Sabemos que se a Wiz identifica algo como crítico, na verdade é."