Approche complète et sans agent de la sécurité du cloud

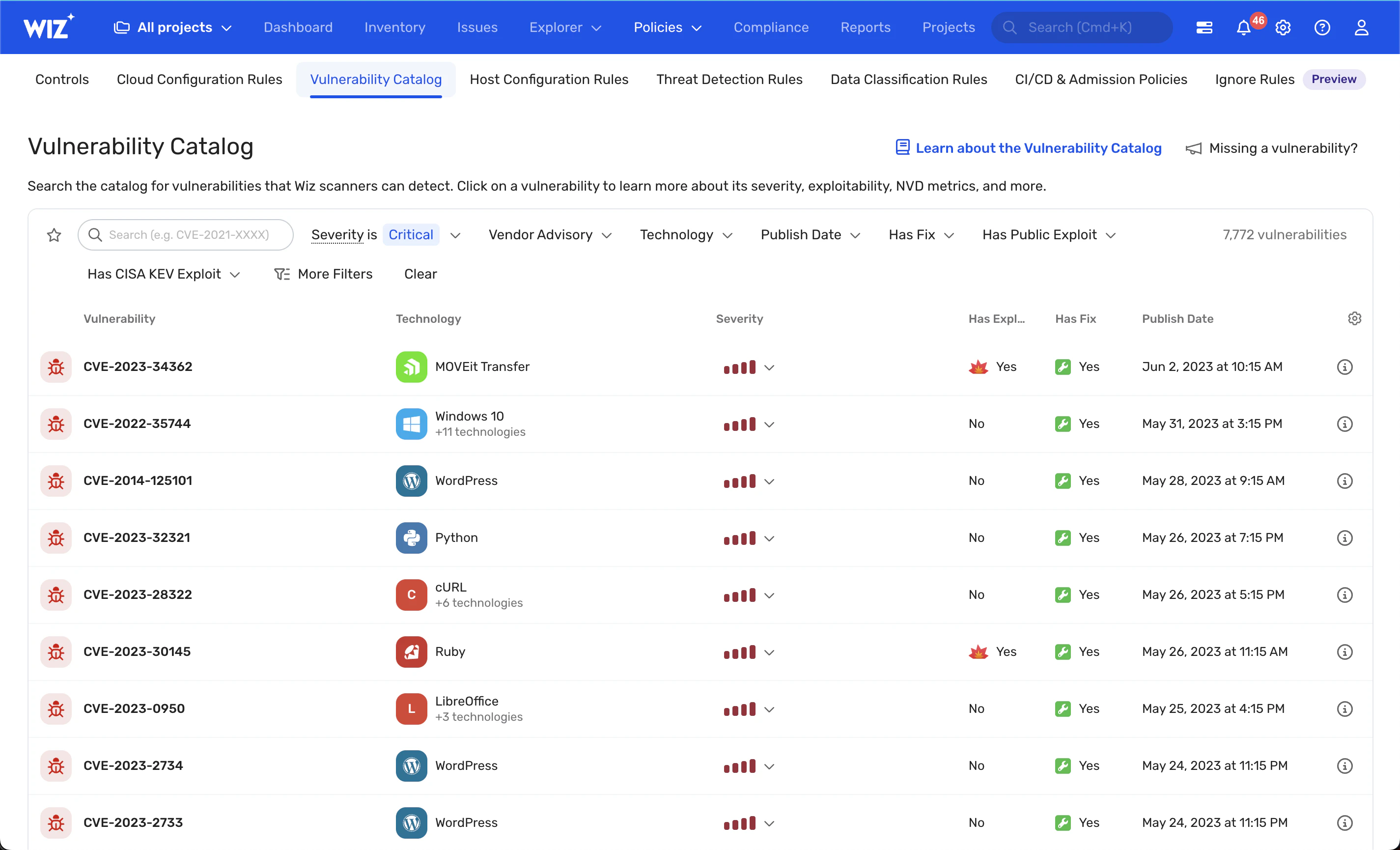

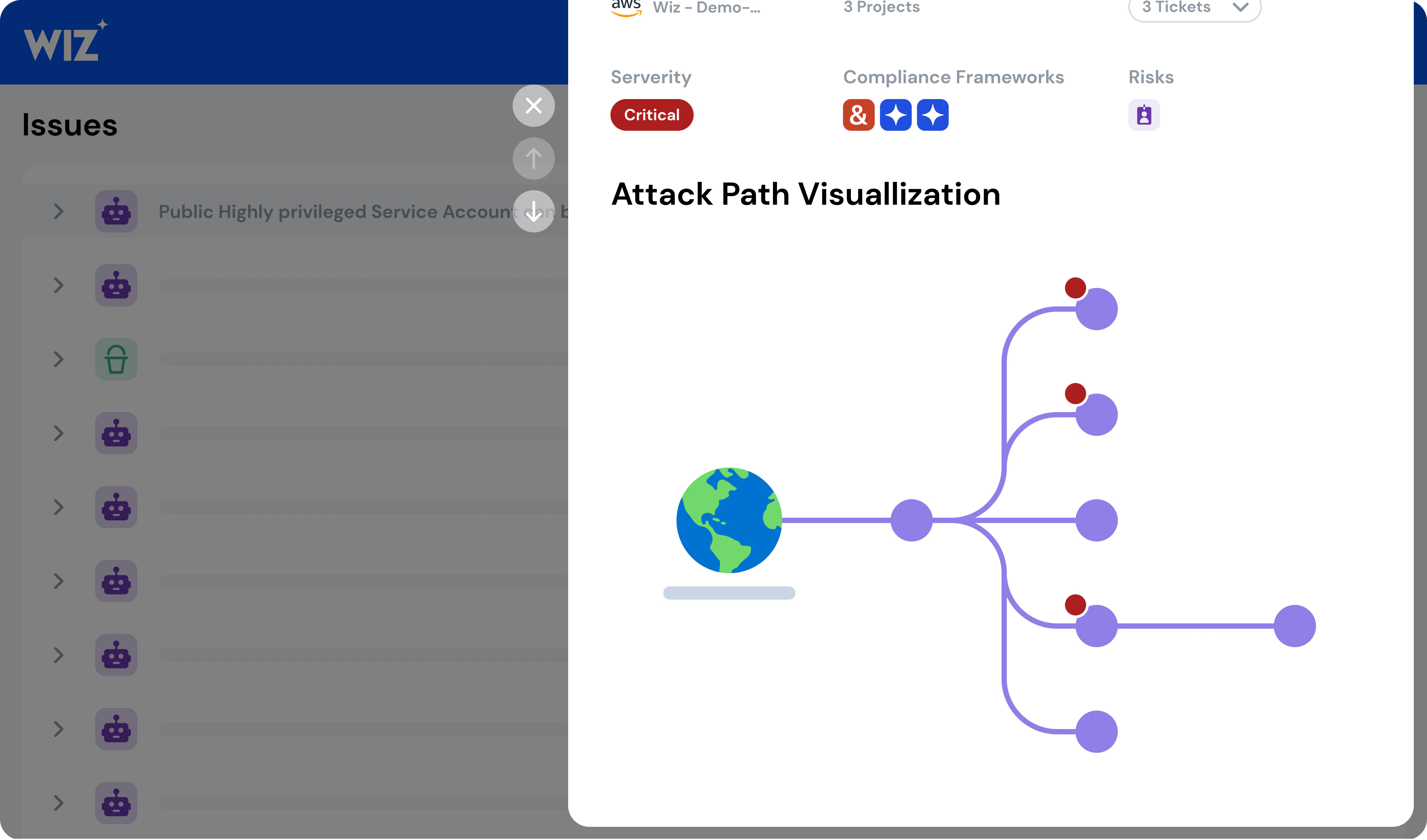

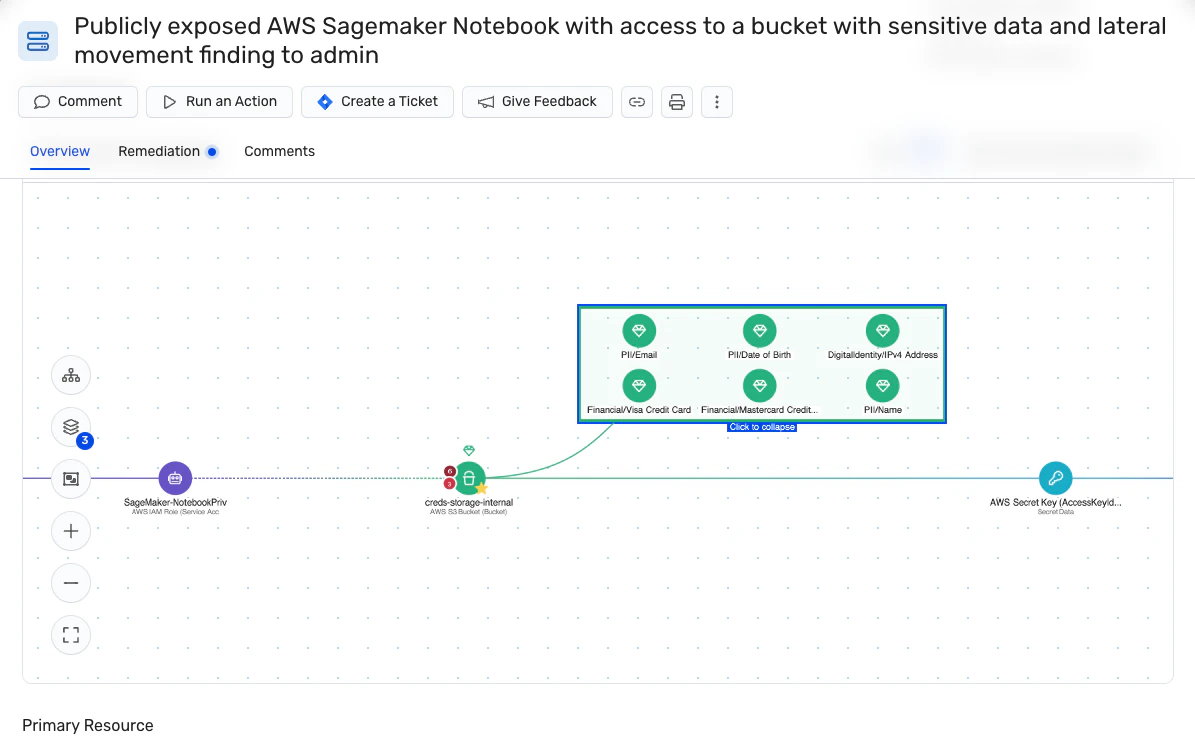

Wiz est une nouvelle approche révolutionnaire de la sécurité du cloud. La seule CNAPP sans agent, basée sur des graphiques, qui offre une visibilité à 100 %, une hiérarchisation impitoyable des risques et un délai de rentabilisation pour les équipes qui construisent et sécurisent votre cloud.