CWPP

Hôtes sécurisés, VMs, Conteneurs et fonctions sans serveur

Unifiez la protection de vos workloads de la prévention à la détection et jusqu'à la réponse en temps réel

La méthode Wiz

Wiz fournit une approche de défense en profondeur qui commence par la prévention, la visibilité sans agent et la réduction des risques, et s’étend à la détection et à la réponse actives, grâce à la surveillance en temps réel de l’intérieur de la charge de travail.

Réduction proactive de la surface d'attaque

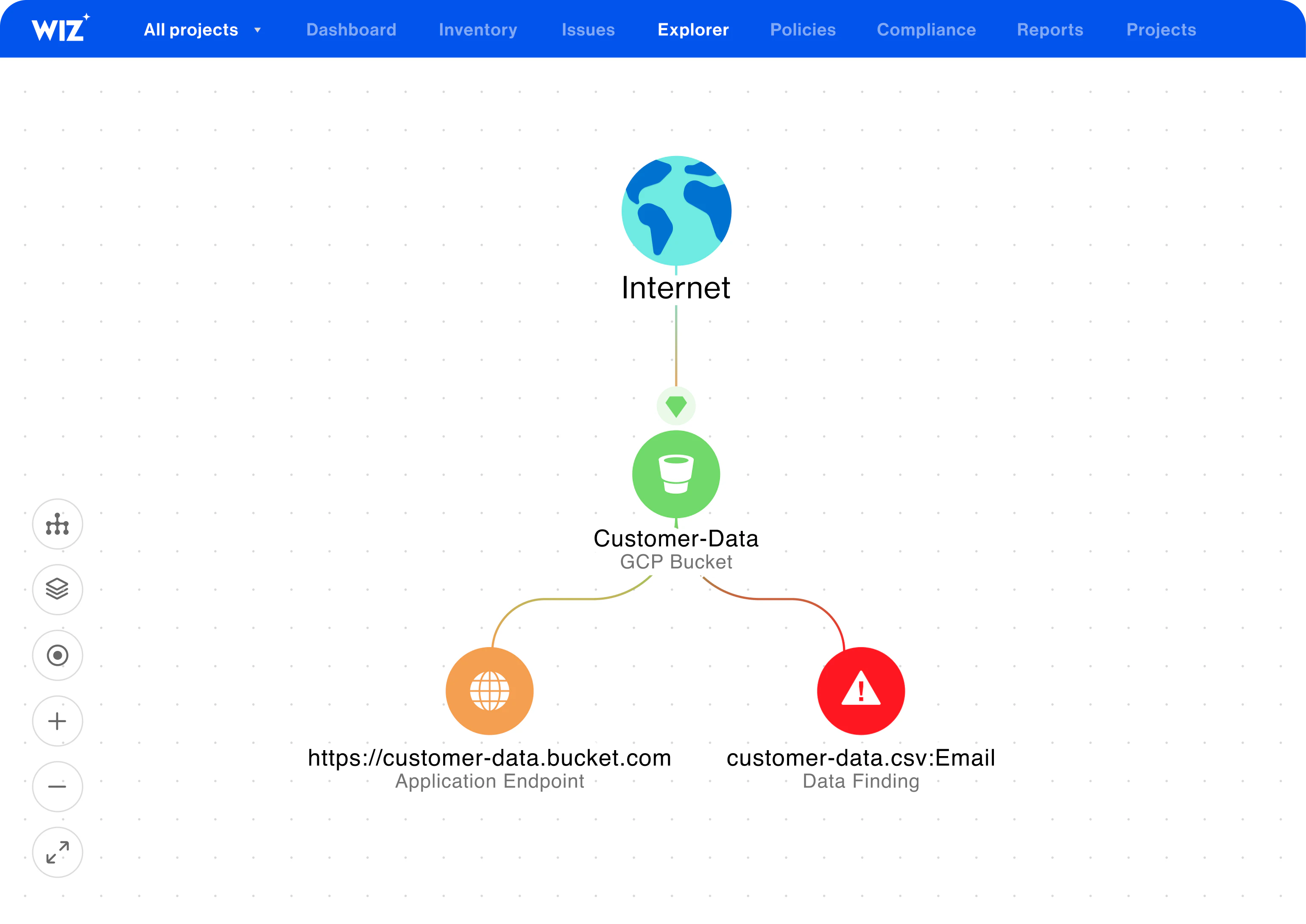

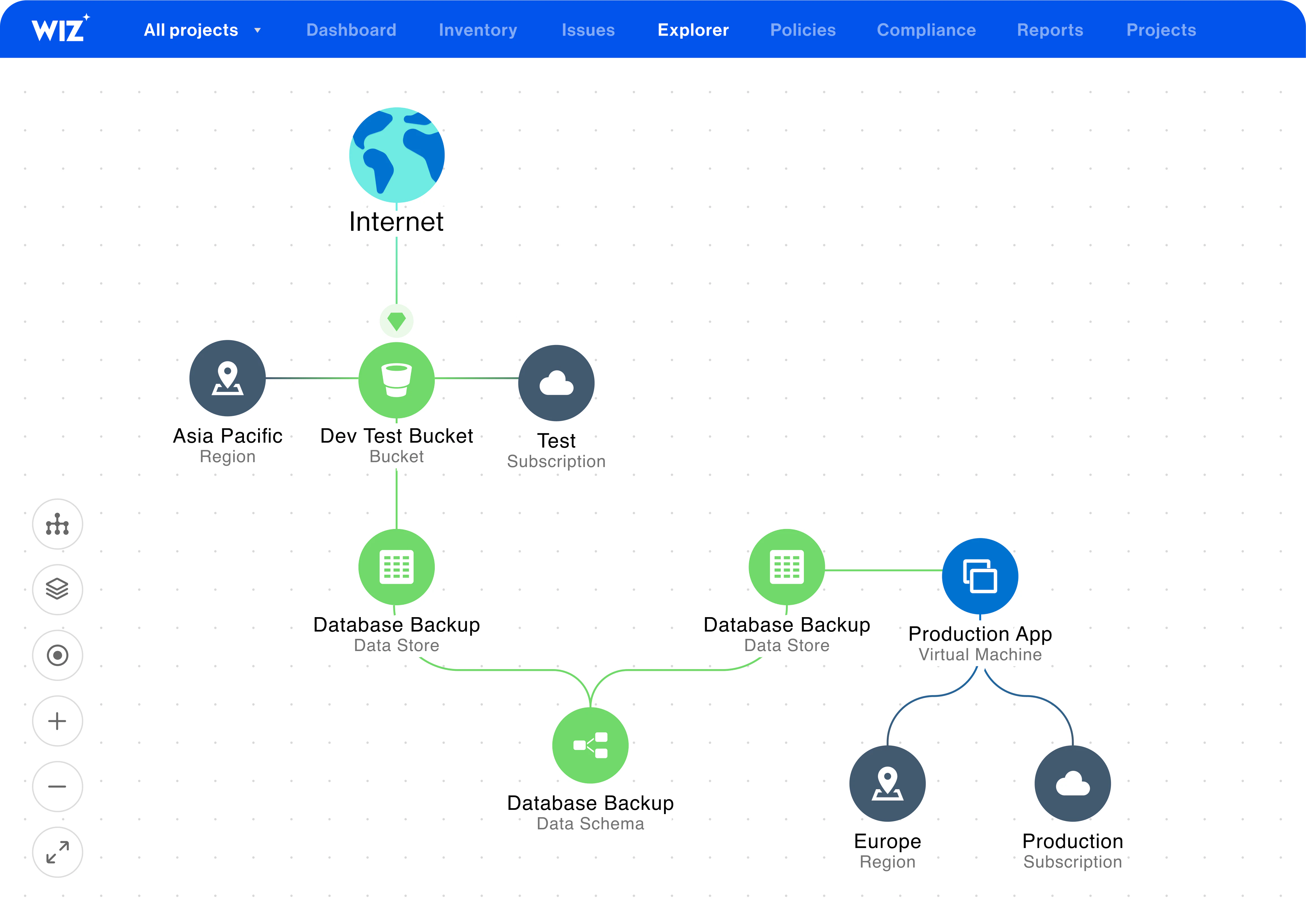

Visibilité complète de la pile dans l'ensemble de votre environnement cloud en quelques minutes avec une analyse sans agents des vulnérabilités, secrets, logiciels malveillants et erreurs de configuration sur les machines virtuelles, conteneurs et fonctions sans serveur afin de minimiser le risque de charge de travail.

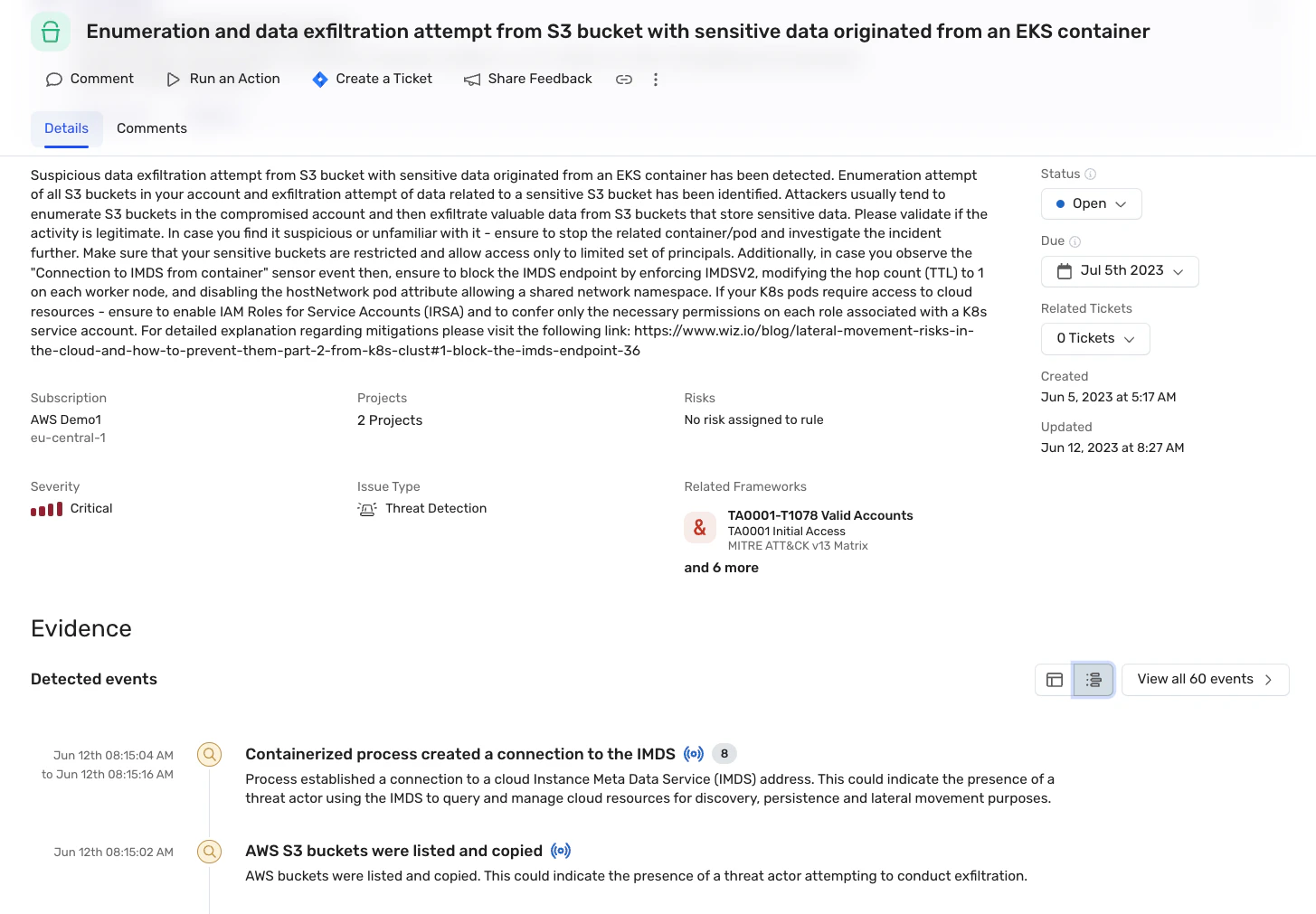

Dernière ligne de défense en temps réel

Surveillance complète depuis l'intérieur de la charge de travail en utilisant le capteur d'exécution de Wiz pour les menaces et les comportements malveillants afin que vos équipes puissent répondre rapidement et en contexte à toute menace potentielle.

Une politique à travers le Cloud et le Code

Assurez-vous que les problèmes de charge de travail sont détectés et résolus avant qu’ils n’atteignent la production en décalant la sécurité vers la gauche durant le cycle de développement logiciel.

Obtenir une visibilité complète de la charge de travail

Découverte sans agents des workloads : découvrez toutes les workloads exécutées sur le cloud sans déployer d’agents chez tous les principaux fournisseurs de cloud.

Analysez n’importe quelle charge de travail cloud : analysez n’importe quelle charge de travail cloud : analyse toutes les workloads cloud, y compris les machines virtuelles, ressources éphémères, registres de conteneurs, fonctions sans serveur et appareils virtuels.

Analysez toutes les couches : analysez toutes les couches de votre configuration, y compris le cloud, le système d’exploitation, l’hôte et l’application.

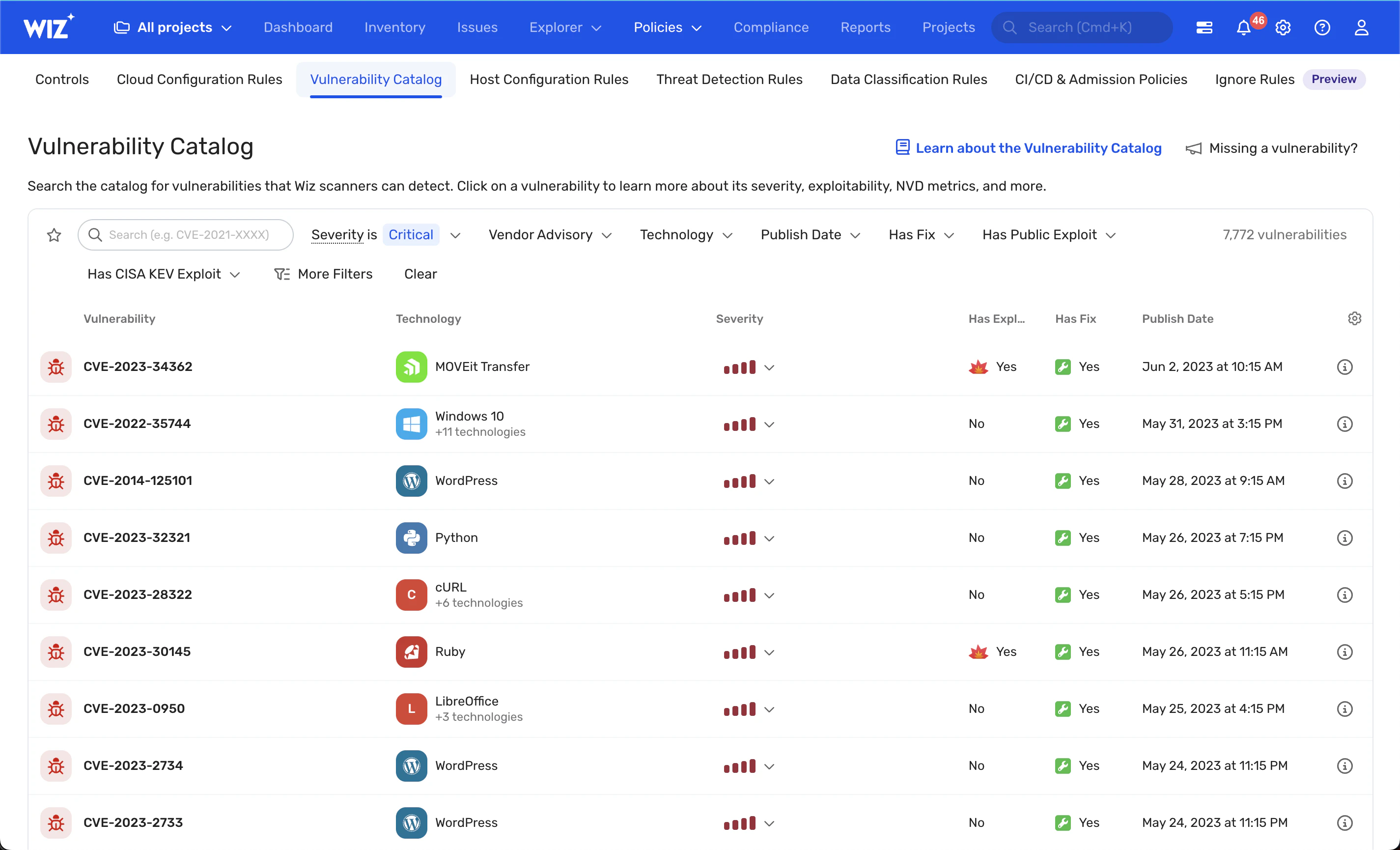

Identifiez et priorisez rapidement les vulnérabilités

Obtenez des évaluations approfondies

Optimisez la priorisation avec contexte et visualisation

Détection de menace et réponse en temps réel

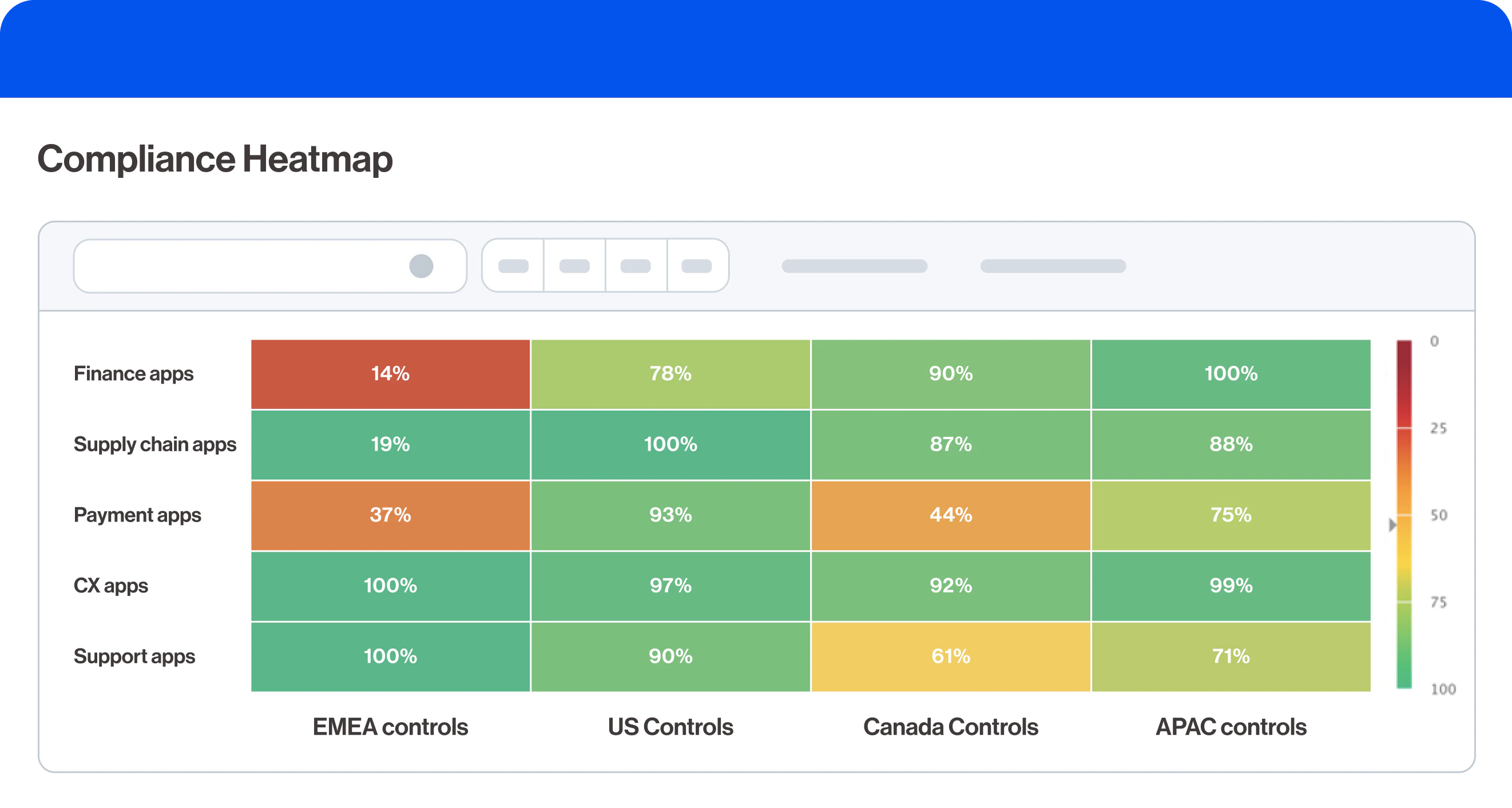

Assurez la conformité

Ressources supplémentaires

Qu'est-ce qu’une CWPP ? [Plateforme de protection des charges de travail cloud]

Une plateforme de protection des charges de travail cloud (CWPP) est une solution de sécurité qui fournit une surveillance et une protection continues contre les menaces pour les charges de travail cloud dans différents types d'environnements cloud.

Sécurité agentless vs. sécurité avec agent : laquelle est la plus adaptée au cloud ?

Les systèmes avec et sans agent sont deux approches valides pour la sécurité du cloud. Il n'existe pas de réponse unique : chaque méthode présente ses propres avantages et inconvénients.

Obtenez une démo personnalisée

Prêt(e) à voir Wiz en action ?

"La meilleure expérience utilisateur que j’ai jamais vue, offre une visibilité totale sur les workloads cloud."

"Wiz fournit une interface unique pour voir ce qui se passe dans nos environnements cloud."

"Nous savons que si Wiz identifie quelque chose comme critique, c’est qu’il l’est réellement."